Nuevos ataques de ransomware afectaron a millones de usuarios alrededor del mundo, el culpable esta vez se llama NotPetya y trabaja de forma similar al infame Wannacry. Enterate de todos los detalles y a quienes afectó, ¡en esta nota!

NotPetya, un nuevo y peligroso ransomware, está afectando a usuarios en todo el globo del mismo modo que lo hizo WannaCry hace apenas unos meses. Esta vez el foco de los ataques fue Ucrania, desde donde se presume que se inició el ataque, y en donde se encontraban la mayoría de los equipos vulnerables. Sin embargo, debido a la rápida expansión varias multinacionales de toda Latinoamérica se vieron afectadas. Desde Cultura Geek hablamos con algunas de las empresas afectadas, y desde entonces no están usando mailing ni conexión a la red. Por ahora, se manejan por WhatsApp y mensajeros con celulares. Afortunadamente, ya hay un KillSwitch disponible para que estés a salvo.

NotPetya, un nuevo y peligroso ransomware, está afectando a usuarios en todo el globo del mismo modo que lo hizo WannaCry hace apenas unos meses. Esta vez el foco de los ataques fue Ucrania, desde donde se presume que se inició el ataque, y en donde se encontraban la mayoría de los equipos vulnerables. Sin embargo, debido a la rápida expansión varias multinacionales de toda Latinoamérica se vieron afectadas. Desde Cultura Geek hablamos con algunas de las empresas afectadas, y desde entonces no están usando mailing ni conexión a la red. Por ahora, se manejan por WhatsApp y mensajeros con celulares. Afortunadamente, ya hay un KillSwitch disponible para que estés a salvo.

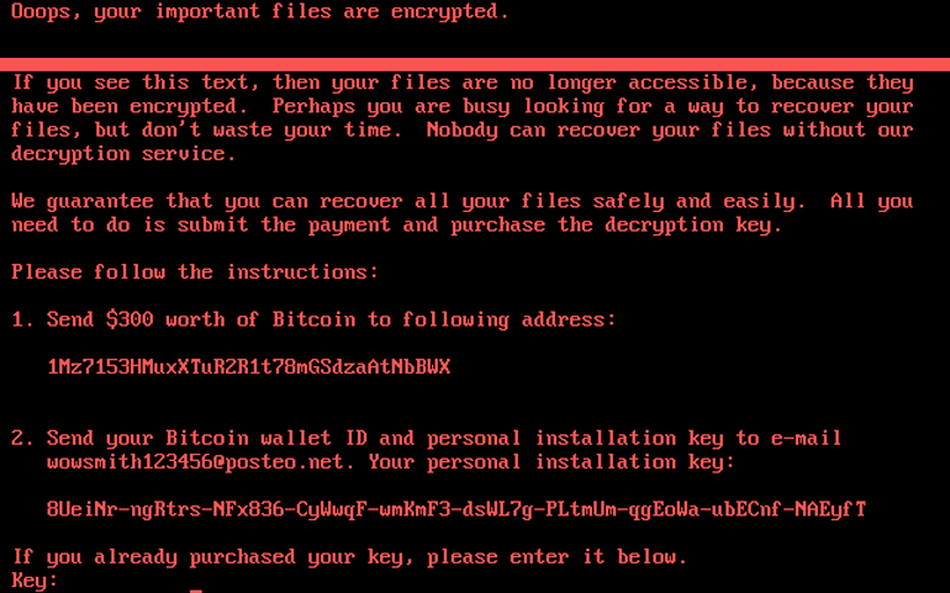

Al igual que WannaCry, NotPetya exige un rescate de 300 dólares en bitcoins para devolver el control de la PC al usuario. Sin embargo, hay algunas diferencias en el código de los sistemas, y esta versión cifra archivos diferentes intentando enfocarse en aquellos que pueden tener más valor para el usuario. Por ejemplo no ataca PNGs, un formato de imagen poco usual para fotografías de valor personal, pero sí archivos de programación en lenguajes como Python o Visual Basic – posiblemente para apuntar a los programadores, ya que estos sí saben lo que es un bitcoin y hay más posibilidades de que intenten pagar el rescate en vez de quedarse de brazos cruzados.

La vulnerabilidad parece haber surgido del software contable MeDoc, usado más que nada en Ucrania, y combinó las debilidades que explotaba WannaCry junto al exploit EternalRomance. Estas fueron parcheadas hace meses por Microsoft, pero es común que los usuarios no actualicen hasta que es demasiado tarde, o tengan copias piratas de Windows que no permiten instalar los parches de seguridad. NotPetya aprovecha los descuidos en las redes empresariales con las carpetas compartidas y las utiliza para alcanzar a todas las PCs vulnerables.

RELACIONADO – WannaCry: ¡El ransomware que tiene en vilo al mundo!

Las computadoras afectadas por NotPetya se ven forzadas a reiniciarse, y muestran una pantalla que imita el chequeo de disco. Un usuario espabilado puede resetear la PC en el acto para que detener el cifrado y recuperar sus archivos, siempre y cuando se cuente con un CD o USB de recuperación. También, como reporta Amit Serper, una forma de evitar la infección: el ‘kill-switch’ consiste en la creación de un fichero de solo lectura en la carpeta C:\Windows\ que tendremos que llamar “perfc” (vía Xataka).

Fuera de la creación del archivo, en lo que a prevención respecta, te pasamos los tips de siempre:

- ¡No abras mails sospechosos! Esto puede resultar una obviedad, pero es un buen consejo siempre – tené cuidado con los mails que recibís, no abras archivos .exe, ni te descuides con remitentes desconocidos.

- Actualizá Windows: Buenas noticias para los usuarios que estén al día – las víctimas de Wannacry usan Windows Vista (que Microsoft no actualiza más desde abril de 2017), Windows 7 y el Windows Server 2008 en su mayoría. Windows Vista y superiores tienen un update que se encarga de protegerte. ¡Cuidado, que sin esta actualización seguís siendo vulnerable!

Redacción: Federico Lo Giudice.

Edición: Jorge Abreu.